Вірусні аналітики компанії «Доктор Веб» зафіксували поширення троянця Android.BankBot.358.origin, який націлений на клієнтів Ощадбанку. Ця шкідлива програма краде інформацію про банківські картки, виводить гроші з рахунків, а також блокує заражені пристрої і вимагає викуп. Збиток, який може нанести Android.BankBot.358.origin, перевищує 78 000 000 рублей.

Android.BankBot.358.origin відомий компанії «Доктор Веб» з кінця 2015 року. Вірусні аналітики встановили, що нові модифікації троянця Android.BankBot.358.origin призначені для атаки на російських клієнтів Ощадбанку і заразили вже більше 60 000 мобільних пристроїв. Однак, оскільки вирусописатели поширюють безліч різних версій цього шкідливого програми, число потерпілих може значно збільшитися. Сумарний обсяг коштів, які зловмисники здатні вкрасти з банківських рахунків власників заражених пристроїв, перевищує 78 000 000 рублей. Крім того, кіберзлочинці можуть викрасти понад 2 700 000 рублів з рахунків мобільних телефонів.

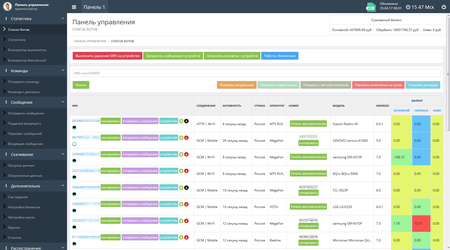

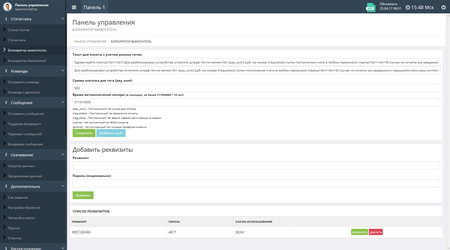

На наступних зображеннях показані розділи панелі адміністрування Android.BankBot.358.origin з інформацією про заражених пристроях і статистикою по одній з виявлених бот-мереж:

Цей банківський троянець поширюється за допомогою шахрайських СМС, які можуть розсилати як кіберзлочинці, так і сама шкідлива програма. Найчастіше повідомлення відправляються від імені користувачів сервісу Avito.ru. У таких СМС потенційній жертві пропонується перейти по посиланню - нібито щоб ознайомитися з відповіддю на оголошення. Наприклад, популярний текст: «Добрий день, обмін цікавий? ». Крім того, іноді власники мобільних пристроїв отримують підроблені повідомлення про кредити, мобільних перекладах і зарахування грошей на рахунок у банку. Нижче наведені приклади фішингових повідомлень, які задаються в панелі адміністрування керуючого сервера троянця і розсилаються по команді вірусів:

При переході по посиланню з такого повідомлення жертва потрапляє на що належить зловмисникам сайт, звідки на мобільний пристрій скачується apk-файл шкідливого програми. Для більшої переконливості вирусописатели використовують в Android.BankBot.358.origin значок справжньою програми Avito, тому ймовірність успішної установки троянця після його завантаження збільшується. Деякі модифікації Банкера можуть поширюватися під виглядом інших програм - наприклад, ПО для роботи з платіжними системами Visa і Western Union.

При першому запуску Android.BankBot.358.origin запитує доступ до прав адміністратора пристрою і робить це до тих пір, поки користувач не погодиться надати йому необхідні повноваження. Після отримання потрібних привілеїв троянець показує неправдиве повідомлення про помилку установки і видаляє свій значок зі списку програм на головному екрані. так Android.BankBot.358.origin намагається приховати свою присутність на смартфоні або планшеті. Якщо ж надалі користувач намагається видалити Банкера зі списку адміністраторів, Android.BankBot.358.origin активує функцію самозахисту і закриває відповідне вікно установок системи. При цьому деякі версії троянця додатково встановлюють власний PIN-код розблокування екрана.

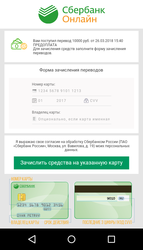

Після інфікування пристрою Android.BankBot.358.origin з'єднується з керуючим сервером, повідомляє йому про успішне зараженні і очікує подальших вказівок. Головна мета троянця - викрадення грошей у російськомовних клієнтів Ощадбанку, при цьому основним вектором атаки є фішинг. Зловмисники відправляють троянцу команду на блокування зараженого пристрою вікном з шахрайським повідомленням. Воно імітує зовнішній вигляд системи дистанційного банківського обслуговування Сбербанк Онлайн і відображається для всіх користувачів незалежно від того, чи є вони клієнтами Ощадбанку або іншої кредитної організації. У цьому повідомленні йдеться про нібито надійшов грошовий переказ в розмірі 10 000 рублів. Для отримання коштів власнику смартфона або планшета пропонується вказати повну інформацію про банківську карту: її номер, ім'я власника, дату закінчення дії, а також секретний код CVV. При цьому без введення необхідних даних шахрайське вікно неможливо закрити, і пристрій залишається заблокованим. В результаті користувач змушений підтвердити «зарахування коштів», після чого інформація про карту передається зловмисникам, і вони можуть безперешкодно вкрасти всі гроші з банківського рахунку жертви.

Однак на момент публікації цього матеріалу існуючі модифікації троянця не виконують повну перевірку відомостей про банківські картки, і після введення будь-яких даних знімають блокування. В результаті постраждали від Android.BankBot.358.origin власники мобільних пристроїв можуть позбутися фішингових вікна і скористатися антивірусом, щоб видалити шкідливу програму. Для цього в шахрайську форму необхідно ввести довільний номер карти, який складається з 16 або 18 цифр, а також вказати будь-який термін її дії в діапазоні від 2017 до 2030 року включно. При цьому ні в якому разі не можна вводити інформацію про справжню карті Ощадбанку або іншої кредитної організації, т. К. Зловмисники отримають до неї повний доступ.

Проте, ніщо не заважає вірусописьменниками віддати команду на повторну блокування смартфона або планшета після виявлення обману. Тому після того як фішингові вікно буде закрито, необхідно якомога швидше перевірити пристрій антивірусом і видалити троянця з мобільного пристрою: https://download.drweb.ru/android/

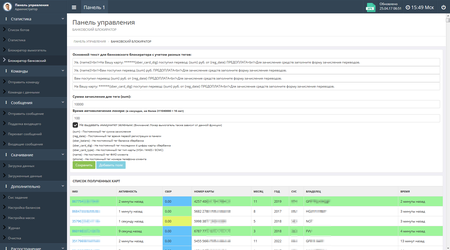

Якщо у користувача підключена послуга Мобільний банк, Android.BankBot.358.origin з її допомогою намагається вкрасти гроші з рахунку жертви. Шкідлива програма непомітно відправляє СМС з командами для виконання операцій в системі онлайн-банкінгу. Троянець перевіряє поточний баланс карти користувача і автоматично переводить кошти або на банківський рахунок зловмисників, або на рахунок їх мобільного телефону. Приклад того, як Android.BankBot.358.origin викрадає гроші через сервіс дистанційного банківського обслуговування, показаний на наступній ілюстрації:

Для отримання додаткового доходу деякі версії Android.BankBot.358.origin можуть заблокувати заражене пристрій повідомленням з вимогою оплати штрафу за перегляд заборонених відео. Крім того, щоб приховати шкідливу активність (наприклад, надходження підозрілих СМС), різні модифікації троянця здатні також блокувати екран зараженого смартфона або планшета повідомленням про встановлення якогось системного оновлення.

Вірусописьменники можуть налаштовувати параметри вікон блокування в панелі адміністрування керуючого сервера. Наприклад, задавати текст виведених повідомлень, тривалість їх відображення, а також необхідну суму викупу. Нижче представлені приклади відповідних розділів панелі управління:

Поряд з крадіжкою грошей та блокуванням заражених пристроїв Android.BankBot.358.origin здатний виконувати і інші шкідливі дії. Отримуючи команди від зловмисників, троянець може:

- завантажувати власні поновлення;

- розсилати СМС-повідомлення по всіх номерах в телефонній книзі

- розсилати СМС-повідомлення за вказаними в командах номерами;

- завантажувати задані кіберзлочинцями веб-сайти;

- відправляти на сервер зберігаються на пристрої СМС-повідомлення;

- отримувати інформацію про контакти з телефонної книги;

- створювати підроблені входять СМС-повідомлення.

Антивірусні продукти Dr.Web для Android успішно детектируют і видаляють всі відомі модифікації Android.BankBot.358.origin , Тому для наших користувачів троянець небезпеки не представляє. Фахівці «Доктор Веб» передали інформацію про троянця в Ощадбанк і продовжують спостерігати за розвитком ситуації.

Офіційна позиція Ощадбанку

Детальніше про троянця

drweb.ru Наприклад, популярний текст: «Добрий день, обмін цікавий?