Отже, в минулий раз ми розібралися з тим, що таке технологія VPN , Де вона потрібна і навіщо використовується. Цього разу ми познайомимося з її конкретними реалізаціями і коротко розповімо про їх переваги та недоліки.

Саме по собі визначення VPN (віртуальна приватна мережа) досить широко, і з ходу важко сказати, що можна вважати VPN, а що ні. З певною натяжкою VPN можна назвати і прародительку Інтернету ARPANET. Цікаво, що майже всі технології, а найчастіше все-таки протоколи, спочатку застосовувалися для побудови розподілених корпоративних мереж, поступово ставали основними способами доступу в Мережу для звичайних користувачів.

Втім, ні справи давно минулих днів, ні турботи корпоративні нас не хвилюють. З чисто практичної точки зору слід коротко ознайомитися з тими варіаціями VPN , Які непідготовлений і не дуже розбирається в мережевих технологіях користувач зможе зустріти на своєму шляху.

В першу чергу варто розглянути ті з них, що допоможуть захиститися при використанні публічного Wi-Fi -Доступ і дозволять обійти блокування тих чи інших ресурсів. Як правило, доступні приватним користувачам VPN-сервіси спираються на можливості популярних ОС і пропонують самостійно налаштувати за допомогою покрокової інструкції підключення до них.

Останнім часом сервіси VPN ще більше спростили цей процес - вони приховують технічні деталі і доводять його до рівня «сюди покласти грошики, звідси скачати програму, натиснути цю кнопочку і радіти життю, не забуваючи поповнювати баланс особового рахунку». Проте в деяких випадках може бути корисно розуміти, чим одні варіації VPN відрізняються від інших.

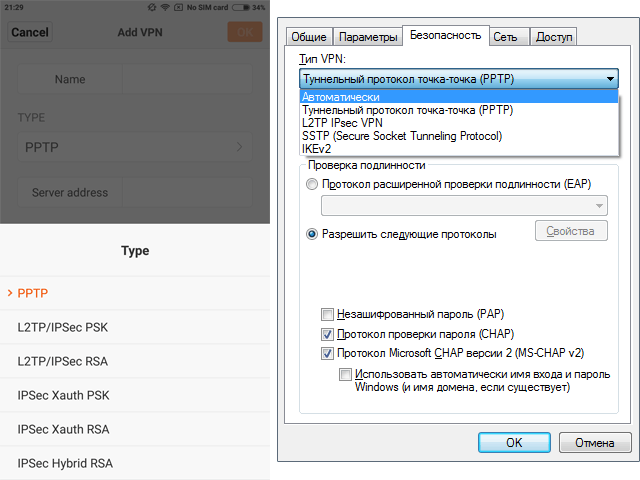

Налаштування VPN в операційних системах Android (зліва) і Windows (праворуч)

Популярні типи VPN

PPTP (Point-to-Point Tunneling Protocol) з'явився 20 років тому, і в цьому полягають як його переваги, так і недоліки. Безсумнівний плюс цього протоколу - він підтримується буквально всіма ОС, навіть дуже старими. За рахунок цього досягається певна універсальність і доступність. До того ж за сучасними мірками він дуже невимогливий до обчислювальних ресурсів.

Зворотний бік медалі - через такого солідного віку нині він пропонує низький рівень захисту користувача. Здавалися досить надійними в середині 1990-х методи шифрування за нинішніми мірками слабкі і поєднуються з не найвдалішою архітектурою густо помилок у найпопулярнішій реалізації протоколу від Microsoft .

Крім того, за замовчуванням шифрування взагалі не пропонується, а злом пароля на сучасному апаратному забезпеченні можливий менш ніж за добу . Проте в тих випадках, коли захист підключення не так важлива або коли немає інших варіантів VPN-підключень, то вже краще використовувати PPTP з шифруванням, ніж взагалі без нього.

Мені одного разу вдалося потрапити в не дуже приємну ситуацію в одній з країн з особливим (якщо ви розумієте, про що я) ставленням до Інтернету. Відправлення електронної пошти через корпоративний PPTP-сервер на батьківщині закінчилася тим, що листи, вислані протягом одного дня, були доставлені адресату з затримкою від пари днів до кількох тижнів. Де і чому вони «подорожували», читач може припустити сам. Використання ж інших, більш надійних варіантів VPN обмежувалося.

L2TP (Layer 2 Tunneling Protocol) багато в чому схожий з PPTP. Ці стандарти розроблялися і були прийняті практично одночасно, але L2TP вважається більш ефективним для побудови віртуальних мереж, хоча і трішки більш вимогливий до обчислювальних ресурсів у порівнянні з PPTP. Фактично ж він використовується інтернет-провайдерами та корпоративними користувачами. Зверніть увагу, що L2TP за замовчуванням також не пропонує шифрування і використовується одночасно з іншими протоколами - як правило, це IPSec.

IPSec (Internet Protocol Security) - це цілий набір протоколів, стандартів і рекомендацій, спеціально розроблений для створення безпечних з'єднань в Мережі. Перші напрацювання теж з'явилися на початку 1990-х років, однак спочатку була поставлена мета не «висікти IPSec в граніті», а регулярно допрацьовувати його для відповідності духу часу.

Неважко здогадатися, для відомств якого характеру велися ці розробки. Набір IPSec складається з десятків стандартів (і кожен з них всередині себе має не одну версію), що описують різні етапи роботи з захищеними сполуками. Він дійсно гарний і з точки зору архітектури, і з точки зору надійності використовуваних алгоритмів, і з точки зору можливостей.

При всіх перевагах IPSec у нього є і недоліки. По-перше, для непідготовленого користувача він дуже складний в налаштуванні, що, в свою чергу, загрожує зниженням рівня захисту в тому випадку, якщо щось зроблено неправильно. До того ж, як було зазначено, він нерідко використовується в сукупності з іншими технологіями.

По-друге, він набагато більш вимогливим до обчислювальних ресурсів. Частково цей недолік компенсується використанням апаратного прискорення деяких варіантів алгоритму шифрування AES - саме він пропонується в сучасних версіях IPSec, хоча є й інші варіанти алгоритмів. Подібні прискорювачі вже є в сучасних процесорах як для настільних, так і для мобільних пристроїв, а також для Wi-Fi-роутерів .

На жаль, те, що добре продумали теоретики (математики в першу чергу), в життя втілюють практики, далеко не завжди володіють достатнім рівнем знання і розуміння предметної області. дослідження , Опубліковане в жовтні 2015 року , Показує, що до 66% IPSec-підключень можуть бути відносно легко зламані і що АНБ США може володіти відповідним апаратним забезпеченням для такого злому.

Проблема криється в некоректному використанні алгоритмів для ініціалізації захищених з'єднань. Причому це стосується не тільки IPSec, але і TLS з SSH, а також TOR і OTR. Тобто є потенційна можливість прочитання не тільки VPN-підключень, а й захищеного з'єднання для ряду сайтів, поштових серверів, месенджерів і так далі.

Так, для реалізації подібної атаки потрібні досить довгі приготування і хороші обчислювальні ресурси, але в даному випадку примітно, що дослідники використовували хмарні технології Amazon і, судячи з усього, витратили суму, цілком підйомну і для приватної особи.

Після такої підготовки час на атаку скорочується до хвилини в кращому випадку або до місяця - в гіршому. Втім, деякі експерти скептично поставилися до даного дослідження - вони стверджують, що в реальності відсоток вразливих систем не такий великий, хоча до деяких аспектів дослідження дійсно варто поставитися дуже серйозно, а розробники потенційно уразливого ПО вже випустили або планують поновлення і попередили користувачів.

SSL (Secure Sockets Layer) і TLS (Transport Layer Security) VPN, як видно з назви, представляють цілий клас рішень, що спираються на відповідні протоколи SSL і TLS, іноді доповнені іншими методами захисту. Власне кажучи, SSL / TLS кожен з вас зустрічав в першу чергу на веб-сайтах, включаючи і той, що ви читаєте прямо зараз: префікс https і зелений замочок в адресному рядку говорять про використання саме цих протоколів захисту з'єднання.

Перші версії протоколу з'явилися ще в минулому столітті, але активно використовуватися стали тільки в цьому. Широка поширеність цих протоколів сприяла їх детального вивчення та послідовного виявлення все нових і нових вразливостей як в архітектурі, так і в конкретних реалізаціях. SSL 3.0 був скасований в червні 2015 року, актуальною на поточний момент є версія TLS 1.2, однак цілком безпечною вважати її не можна - багато знову-таки залежить від реалізації (див. IPSec). Крім того, обидва протоколи змушені нести на собі важкий тягар забезпечення сумісності.

Плюсом SSL / TLS VPN є те, що через широке застосування цих протоколів в Інтернеті вони безперешкодно пропускаються практично всіма публічними мережами. Мінус - не надто висока продуктивність на практиці і складність в налаштуванні, а також необхідність установки додаткового ПЗ.

Популярними реалізаціями SSL / TLS VPN є OpenVPN (SSL 3.0 / TLS 1.2) і Microsoft SSTP (SSL 3.0). Фактично SSTP прив'язаний до платформи Windows. OpenVPN в силу своєї відкритості має безліч реалізацій практично для всіх платформ і до того ж на даний момент вважається найбільш надійним варіантом VPN.

висновок

Ми перерахували лише найпопулярніші у приватних користувачів типи VPN. Втім, за роки розвитку цієї технології у неї з'явилося безліч безліч варіацій. Одні тільки рішення для корпоративного і телекомунікаційного секторів чого варті.

Звичайному ж користувачеві я раджу використовувати, якщо це взагалі можливо, тільки OpenVPN в силу його відкритості, надійності і захищеності. Втім, і для нього, і для інших типів VPN є ще ряд хитрих нюансів технічного і юридичного характеру, про які ми поговоримо в наступному матеріалі .